מתקפת הסייבר שהיממה את יצרניות התקשורת – Salt Typhoon

לתעשיית הסייבר ממשיכה להתפתח בקצב מואץ, עם מגוון חברות המציעות פתרונות חדשניים להתמודדות עם איומים מתקדמים. כגון הגנת תחנות קצה, הגנת ענן, ניתוח איומים, תגובה לאירועים, אבטחת רשתות, יישומים וסביבות וירטואליות. הפתרונות משלבים טכנולוגיות מתקדמות ומענה מקיף לשכבות ההגנה הארגוניות, תוך התאמה לצרכים משתנים של ארגונים במרחב הדיגיטלי.

למרות ההשקעות הרבות בתחום הסייבר, תחום הגנת ציוד התקשורת, העורק המרכזי של התקשורת הארגונית, נותר לעיתים מוזנח וחסר מענה הגנתי הולם. הסיבות לכך נעוצות בטענות כמו הפרדה בין Management Plan ל-Data Plane בציוד התקשורת, ה-Impact הפוטנציאלי נמוך שמתקפה מסוג זה יכולה לייצר וכן והסתמכות על מערכות ניטור רשתי כמו NDR.

כמו כל קונספציה שגויה, גם ההנחות בנוגע לחוסר הצורך בהגנה על ציוד תקשורת קרסו ברגע אחד, במתקפת Salt Typhoon.

קמפיין Salt Typhoon תקף חברות טלקום אמריקאיות באמצעות טכניקת Living-Off-The-Land (LTOL) שבה התוקפים משתמשים בכלים קיימים במערכות ההפעלה לביצוע מתקפות מתוחכמות, ללא הצורך בתוכנות Malware. בבלוג שפורסם בפברואר 2025 על ידי Talos, גוף מודיעין הסייבר של Cisco, נחשף כי התוקפים ניצלו שלוש חולשות ידועות בציוד תקשורת של Cisco , אשר לא תוקנו בסביבות הרשת. החדירה הראשונית אפשרה לתוקפים לגנוב סיסמאות ניהול מהתקני התקשורת שנפרצו, ובעזרתן הם התפשטו לרכיבי תקשורת נוספים ברחבי הרשת.

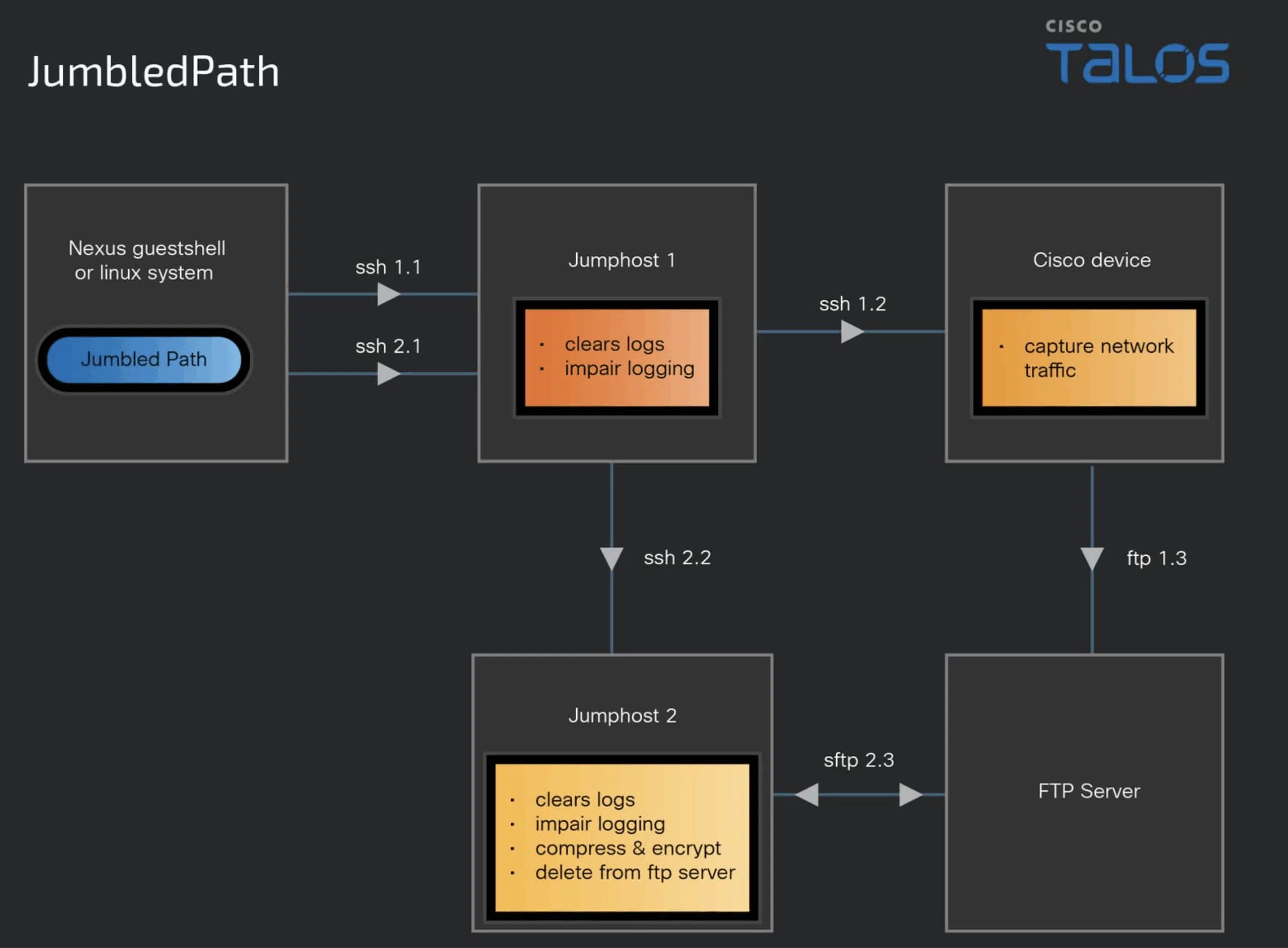

במהלך המתקפה, התוקפים השיגו גישה לקבצי הקונפיגורציה בציוד התקשורת, ופרצו מנגנוני הצפנה חלשים כמו MD5. הם השתלטו על סשנים של פרוטוקולים קריטיים כגון: Radius, SNMP ו-TACACS+ שהועברו ללא הצפנה מספקת. בנוסף, ביצעו זליגת מידע מציוד התקשורת כמו קונפיגורציות שכללו טבלאות ניתוב, כתובות ותיאורי ממשקים, ואפשרו סריקה ומיפוי רשת מתקדם. באמצעות פרוטוקולי SSH ו-FTP התוקפים התקדמו בין ציודי תקשורת מבודדים, כולל ציוד של יצרנים שונים, דרך Jump Hosts. התוקפים גם שינו כתובות שרתי אימות, יצרו GRE Tunnels, הגדירו משתמשים מקומיים ושינו Access Lists ו -SNMP Strings. כדי להקל על תנועתם ולטשטש עקבות .אחד הצעדים המרכזיים במתקפה היה שימוש בכלי Packet Capture ללכידת תעבורת רשת בציוד תקשורת מרוחק. Talos גילו על מתג Nexus של סיסקו כלי בשם, JumbledPath שהותקן על גבי ה-Guestshell, Utility שמיועד להתקנת אפליקציות על המתג. התוקפים ניצלו אתGuestshell כדי להתקין את JumbledPath ובאמצעותו ניגשו לציוד תקשורת פנימי רגיש דרך Jump Host והריצו Packet Capture לציוד התקשורת המרוחק, וכן ודרך ערוץ זה הם יצרו גישה לשרת FTP. יישומים ספציפיים – ולא לכל הרשת.

לעומת זאת Cisco, מעבר להיותה יצרנית התקשורת המובילה בעולם, היא גם אחת מחברות הסייבר המובילות בתעשייה, עם גוף מודיעין אזרחי המשמעותי בעולם הסייבר, Talos. ארגוני תקשורת, ביטחון וצבא רבים ברחבי העולם סומכים על Cisco לספק מענה מידי להגנה על ציוד התקשורת שלהם. הצעדים הראשונים ש-Cisco נקטה הן צמצום משטח התקיפה וחיזוק החסינות של ציוד התקשורת , מתגים ונתבים, המבוססים על מערכות ההפעלה IOS-XE ו-NX-OS באמצעות שני מרכיבי הגנה מרכזיים: הסרת יכולות פריצות קיימות, וטיפול יעיל בפגיעויות ידועות וZero Day).

הוצאה משימוש של יכולות ישנות ופריצות

Cisco הולכת לשנות את מערכת ההפעלה של ציודי התקשורת שלה ותאלץ את הארגונים לשנות תפיסה באפיון והגדרה של פרוטוקולים חדשים או שימוש רחב יותר בהצפנות TLS וכן הכנת המתג לתפיסת ה-PQC (Post Quantum Cryptographic) כגון:

ןהוצאה משימוש של פרוטוקולים כמו: SNMPv1/v2c, FTP, SSHv1 וכן לא לאפשר SNMPv3 לא מוצפן

- הוצאה משימוש של צפנים פריצים כמו: MD5, DES, AES, TLS 1.0/11וכן גם Cyphers חלשים ופריצים

- שימוש בפרוטוקולי אימות מוצפנים TLS כמו: Radsec(Radius over TLS) ו-TACACS+ Over TLS

טיפול יעיל בפגיעויות ידועות ולא ידועות

כיום, מחזור תיקון הפגיעויות בציוד התקשורת ארוך ומורכב, ולעיתים נמשך עד חצי שנה מרגע זיהוי הפגיעה ועד שחרור התיקון (Patch). בנוסף, גם ללקוחות נדרש זמן להתארגן על חלון השבתה לצורך התיקון בציוד התקשורת. בתקופה הקריטית הזו, הארגון חשוף לפגיעויות שגורמי סייבר עוינים כבר מנצלים בפועל. החשיפה המתמשכת הזו מהווה פרצה חמורה ומיידית לציוד התקשורת, שיכולה להביא לניצול הפגיעיות ולהבאת התקופים לתוך ציוד התקשורת.

במענה לאתגר זה, מתגלה היתרון המשמעותי של Cisco כחברת סייבר מובילה, המשלבת ומטמיעה טכנולוגיות סייבר מתקדמות בתוך עולם התקשורת המסורתי.

ב-Cisco Live האחרון בסן דייגו השקנו את Live Protect, יכולת אבטחה ייחודית מבוססת טכנולוגיית eBPF . היכולת מושגת באמצעות התקנת סוכן זעיר בשם Tetragon הפועל על eBPF בציוד התקשורת, ומאפשר כתיבת חוק מניעתי בזמן אמת ל-Linux Kernel לאכיפת הקישוריות בין מערכת ההפעלה לKernel. פתרון זה מונע ניצול חולשות בצורה יעילה כבר ברמת ה-Kernel וללא צורך בחלון השבתה, ומקצר את מחזור ההגנה מחצי שנה לשעות בודדות.

הטמעת Tetragon בציוד התקשורת תאפשר ל-Cisco לפתח יכולות הגנת סייבר מתקדמות על ציוד התקשורת.

בסיסקו אנו כבר מזהים את השינוי בשוק: ארגוני Enterprise ובעיקר גופי צבא, ביטחון וחברות טלקום ברחבי העולם מביעים עניין גובר בטכנולוגיות האלו. במכרזים מהותיים שנפתחו לאחרונה, הדרישה לחסינות בפני מתקפות כמו Salt Typhoon הפכה לקריטריון סף, וחברה כמו Cisco, ענקית תקשורת וסייבר האוחזת בטכנולוגיות הנכונות ובגוף מודיעין כמו Talos, יודעת ויכולה לספק מענה הולם לגופים אלו.

Reference: https://blog.talosintelligence.com/salt-typhoon-analysis/